墨林碼農專注分享開源項目, 精選開源社區技術幹貨,分享Github、Gitee上有趣、有價值的項目,一起學習,一起成長。

大家好,我是開源君!

應該有不少朋友,在日常工作中會做各種的網絡安全測試或者編寫研究各種腳本腳本吧?

今天要給大家介紹一款非常強的開源項目 - CyberChef,堪稱是網絡上的"瑞士軍刀"。

項目簡介CyberChef 是一款功能強大的 “網絡瑞士軍刀”,它提供超過 500 種操作, 涵蓋了加密、編碼、壓縮、數據分析等多個領域,包括簡單的編碼,如XOR和Base64,更複雜的加密,如AES,DES和Blowfish,創建二進制和十六進制轉儲,數據的壓縮和解壓縮,計算哈希和校驗和,IPv6和X.509解析,更改字符編碼等。

CyberChef 是由英國政府通信總部(GCHQ)開發的,GCHQ是英國負責網絡安全和情報收集的機構。他們開發CyberChef的目的是爲了讓分析人員能夠更輕松地處理各種數據,而無需使用複雜的工具或算法。

事實上,我們可以完全通過拖拽操作模塊的方式,構建自定義的流程來處理數據,非常的方便。

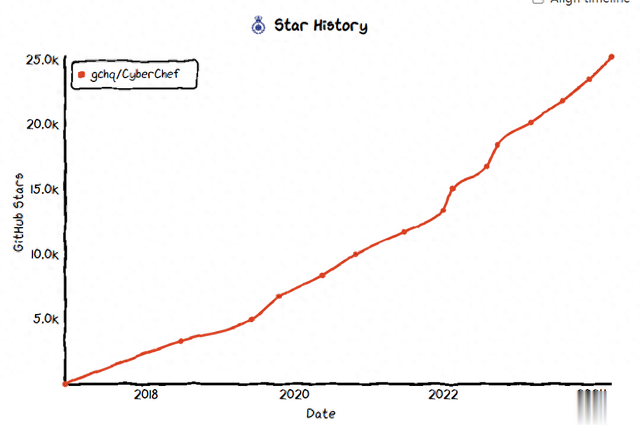

目前在 GitHub 上擁有超過 15,000 顆星,受到了廣泛的好評。

功能特性操作種類豐富:提供了 500 多種操作,涵蓋了常見的加密、編碼、壓縮、數據分析等功能。使用簡單易懂:采用拖拽式操作界面,即使是沒有編程經驗的用戶也能輕松上手。實時處理: 自動處理輸入和操作,並立即生成輸出。智能化: 自動檢測編碼格式,並提供解碼功能。調試支持: 支持設置斷點和逐個操作執行,方便調試操作列表。持久化: 可以保存和加載操作列表,方便重複使用和分享。高亮顯示: 可以高亮顯示輸入和輸出中的文本,方便查看數據。文件支持: 可以將輸出保存到文件,或者從文件加載輸入。完全本地運行: 所有處理都在浏覽器中進行,無需將數據發送到服務器。離線可用: 可以下載 CyberChef 並本地運行,方便在沒有網絡連接的情況下使用。安裝部署

功能特性操作種類豐富:提供了 500 多種操作,涵蓋了常見的加密、編碼、壓縮、數據分析等功能。使用簡單易懂:采用拖拽式操作界面,即使是沒有編程經驗的用戶也能輕松上手。實時處理: 自動處理輸入和操作,並立即生成輸出。智能化: 自動檢測編碼格式,並提供解碼功能。調試支持: 支持設置斷點和逐個操作執行,方便調試操作列表。持久化: 可以保存和加載操作列表,方便重複使用和分享。高亮顯示: 可以高亮顯示輸入和輸出中的文本,方便查看數據。文件支持: 可以將輸出保存到文件,或者從文件加載輸入。完全本地運行: 所有處理都在浏覽器中進行,無需將數據發送到服務器。離線可用: 可以下載 CyberChef 並本地運行,方便在沒有網絡連接的情況下使用。安裝部署項目作者提供了一個在線的web站供大家體驗:

https://gchq.github.io/CyberChef當然,如果你想本地搭建的話,可以使用下面的docker命令:

docker build --tag cyberchef --ulimit nofile=10000 .docker run -it -p 8080:80 cyberchef或者直接用下面的鏡像:

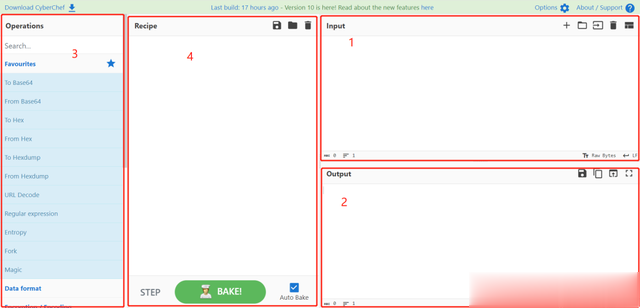

docker run -it -p 8080:80 ghcr.io/gchq/cyberchef:latest快速使用我們打開 CyberChef 的體驗站,首頁如下:

主要分爲四個區域:

1、右上角的輸入框,可以在此粘貼、輸入或拖放要操作的文本或文件。

2、右下角的輸出框,處理後的結果將顯示在這裏。

3、左側的操作列表,可以在分類列表中找到CyberChef能夠執行的所有操作,或通過搜索找到。

4、中間的區域,可以拖放想要使用的操作,並指定參數和選項。

其中,左側的操作列表涉及有數據轉換、加密、解密、壓縮、正則表達式等shiji十幾類幾百種功能。

比如,我們想要將一段文本轉換爲十六進制格式,可以使用以下步驟:

在輸入框中輸入文本,從操作面板中拖拽 “To Hex” 操作模塊到工作區 輸出框中就會自動顯示轉換後的十六進制數據。

我們還可以疊加繼續操作。比如,我們再需要將上面的結果進行base64編碼,直接找到並拖拽 “To Base64” 操作模塊到工作區即可。

同時,我們可以暫停上面的每個步驟,或者把轉換的動作保存起來,非常方便。

尤其適合我們需要對某些字符內容進行多次批量編碼的場景,比如各種網絡安全和滲透測試、腳本編寫和自動化、教育和研究等等。

結束語幾個簡單的字符,就能創造出歡樂,

幾個簡單的號碼,便能寫出奇迹。

一個鍵盤,就能暢遊世界,

一根網線,便能知曉天下。

創作不易,感謝大家的支持。後續也會分享更多的幹貨和技術資訊,您的閱讀就是對小編的支持,再次感謝各位老鐵!